WHITE PAPER: Fördermöglichkeiten IT-Sicherheit 2025 (Bundesländer und national)

IT-Sicherheit kostenlos für Unternehmen? Hier zum Newsletter anmelden und die 28-seitige Übersicht sofort kostenlos herunterladen.

–

NIS 2 SPECIAL

NIS 2 Test:Ist Ihr Unternehmen betroffen? NIS 2 Whitepaper herunterladen (2024)

Blog

In unseren Blog-Beiträgen und Videoformaten erklären wir ihnen alles, was sie über IT-Sicherheit wissen müssen - in verständlicher Sprache.

Wir stellen vor: Die Trufflepig Plattform

26.03.2026

NIS 2 im Überblick: Was Unternehmen jetzt wissen müssen

28.11.2025

OT-Shield: Bringt alte Systeme sicher ins Jetzt

29.10.2025

Passwortlose Authentifizierung (FIDO2): Phishing-resistenter Schutz, SSO-Vorteile und Umsetzung in Microsoft 365

29.10.2025

Ransomware und Unternehmensgröße: Wer ist am stärksten gefährdet?

18.07.2025

Wartungsarbeiten (Zugriff aufs Enderät) | Typische Fehler in der IT-Sicherheit 28

09.07.2025

Endpoint Detection & Response erklärt: So schützen Sie Ihre Endgeräte

30.06.2025

Live-Hacking: So testen wir die Sicherheit Ihres Windows-Systems.

25.06.2025

Trufflepig Forensics ist neuer Rahmenvertragspartner der DRK-Service GmbH

18.06.2025

BSI/TÜV Cybersecurity-Studie 2025: Warum Unternehmen ihre Sicherheit überschätzen und die NIS2-Lücken klaffen

17.06.2025

OT-Sicherheit in Produktionsanlagen: So schützen Sie Ihre Industrie 4.0 vor Cyberangriffen

11.06.2025

IT-Fehler 27: So verhindern Sie Update-Mangel und Cyberangriffe

06.06.2025

Warum Supply Chain Angriffe Milliarden kosten können

05.06.2025

Wir identifizieren IT-Risiken und entwickeln Strategien für nachhaltige Sicherheit.

30.05.2025

IT-Fehler 26: Schwache Passwörter vermeiden und Sicherheit erhöhen

28.05.2025

Zero Trust Network Access (ZTNA): Unternehmensnetzwerk optimal absichern

27.05.2025

IT-Fehler 25: Zugriffe kontrollieren – Rechte und Sicherheit in der IT

23.05.2025

Dateifreigaben | Typische Fehler in der IT-Sicherheit 24

21.05.2025

LockBit Ransomware: Gefahr, Funktionsweise und wirksame Abwehrstrategien

19.05.2025

Cloud-Sicherheit: Wie Sie Ihre Unternehmens-IT in der Cloud schützen

15.05.2025

IT-Fehler 23: Warum ein fehlendes Backup Ihre Datensicherung gefährdet

12.05.2025

Laptop und Co: Spionage durch mobile Endgeräte

09.05.2025

IT-Fehler 22: Prioritäten setzen im Risikomanagement

07.05.2025

Multi-Extortion: Die neue Welle der dreifachen Ransomware-Erpressung

06.05.2025

Hacker-Fallbericht 6: Wie schnell reagieren Führungskräfte auf Cyberangriffe?

05.05.2025

Akira Ransomware: Das müssen Sie jetzt wissen und tun

30.04.2025

Phishing der Zukunft: Vishing (Voice Phishing) mit künstlicher Intelligenz

30.04.2025

IT-Fehler 21: Netzwerke besser überwachen und absichern

29.04.2025

Unsichere Passwortlisten: Ein IT-Fehler mit Folgen für Ihr Unternehmen

28.04.2025

NIS2-Test: Sind Sie compliant? Frühzeitige Prüfung für Ihre IT-Sicherheit.

16.04.2025

20 Typische IT-Fehler: Fehlende Prozesse und organisatorische Mängel in der IT-Sicherheit

15.04.2025

Privatinsolvenz durch Hackerangriff? Unternehmerhaftung

09.04.2025

Honeypot-Implementierung: Angriffe frühzeitig erkennen und proaktiv abwehren

07.04.2025

Wie sicher schützen Firewalls?

07.04.2025

IT-Fehler 19: Server-Sicherheit durch regelmäßige Updates gewährleisten

25.03.2025

Hacks bei Microsoft oder Teamviewer: Wie sicher sind große Anbieter?

24.03.2025

DDoS-Angriffe: Wie Sie Ihr Unternehmen schützen

18.03.2025

IT-Fehler 18: Zugriffskontrolle vernachlässigt

11.03.2025

OT-Security: IT-Schutz für Produktionsmaschinen und Industrieanlagen

28.02.2025

IT-Sicherheit 2025: Die wichtigsten Cybertrends und Herausforderungen im Blick

26.02.2025

IT-Fehler 17: Alte Hardware tauschen und IT-Sicherheit gewährleisten

25.02.2025

Aufmerksame Mitarbeiter: Fallbericht zum Physical Pentest und Cyberangriff-Prävention

14.02.2025

Endpoint Detection & Response (EDR) erklärt: Bedrohungen erkennen und Cyberabwehr stärken

24.01.2025

Dauerhafter IT-Schutz: Sicherheit für den Mittelstand leicht erklärt

07.01.2025

Sicherheitsrisiko API

16.12.2024

Ransomware-Trend: Das Phänomen Triple Extortion und wie Sie sich schützen

13.12.2024

IT-Fehler 15: Vergessene Geräte im System und ihre Risiken

10.12.2024

Check24-Datenleck: Was Unternehmen wirklich lernen müssen.

04.12.2024

ISO TSAX: Der neue Standard für IT-Sicherheit und Compliance

03.12.2024

Sicherheitsrisiko API

29.11.2024

Wie sicher schützen Firewalls?

27.11.2024

Phishing über Microsoft Forms verhindern – So schützen Sie Ihr Unternehmen

22.11.2024

Hacker-Schutz: So muss die IT-Anmeldung 2025 in Unternehmen erfolgen

15.11.2024

Reale Hack-Fälle aus der Praxis: So schützen Sie Ihr Unternehmen vor Cyberangriffen

08.11.2024

SQL Injection: Flughafen-Sicherheitskontrollen umgangen

25.10.2024

Physischer Pentest – Ein Fallbericht: So schützen Sie Ihr Unternehmen vor Einbrüchen

17.10.2024

Phishing-Awareness mit Lucy Security: Stärken Sie Ihre menschliche Firewall

14.10.2024

Endgeräte sicher verschlüsseln: Schutz vor Datendiebstahl und unbefugtem Zugriff

11.10.2024

Fehlende Visibilität | Typische Fehler in der IT-Sicherheit 14

30.09.2024

Updates | Typische Fehler in der IT-Sicherheit 13

19.09.2024

Lokale Adminrechte | Typische Fehler in der IT-Sicherheit 12

10.09.2024

DER CROWDSTRIKE-VORFALL: Wichtige Lehren für Ihre Incident Response und IT-Resilienz

29.08.2024

Hacks bei Microsoft oder Teamviewer: Wie sicher sind große Anbieter?

20.08.2024

Warum Supply Chain Angriffe Milliarden kosten können

12.08.2024

Typische Fehler in der IT-Sicherheit #11 Falsche Zugriffsberechtigungen

26.07.2024

IT-Fehler 10: Wie Awareness-Schulungen Ihre Mitarbeiter vor Cyberangriffen schützen

08.07.2024

Sicheres Offboarding: So gestalten Sie den Mitarbeiter-Austritt IT-sicher

25.06.2024

Security Operations Center (SOC): einfach erklärt

11.06.2024

IT-Fehler 8: Physische Sicherheit stärken – So schützen Sie Ihr Unternehmen

10.06.2024

KI in der IT: Fluch oder Segen?

28.05.2024

IT-Fehler 7: Schulung und Awareness für Ihre Mitarbeiter stärken

21.05.2024

Der 4-Minuten-Hacker: Fallstudie eines IT-Angriffs

14.05.2024

Fehlerkultur verbessern: IT-Fehler Nr. 6 in der IT-Sicherheit

07.05.2024

Hacker-Test vor Ort: Fallbericht 2 – Wie Ihre IT einem Cyberangriff standhält.

26.04.2024

Trufflepig expandiert mit neuem Standort in die Schweiz

24.04.2024

KI in der IT-Sicherheit: Chancen und Risiken verstehen

17.04.2024

Typische Fehler in der IT-Sicherheit #5 Überschätzung

05.04.2024

Die 5 häufigsten Hackerangriffe 2024 und wie Sie sich schützen

26.03.2024

Typische Fehler in der IT-Sicherheit #4 Überforderung

15.03.2024

Typische Fehler in der IT-Sicherheit #3 Ports

07.03.2024

Datendiebstahl durch Mitarbeiter nachweisen

04.03.2024

Die 5 größten physischen IT-Risiken: Ihr umfassender Sicherheitscheck.

26.02.2024

Gefahr durch Hackerangriffe: So schützen Sie Ihr Unternehmen

23.02.2024

IT-Fehler Nr. 2: Fehlendes Backup – So sichern Sie Ihre Daten vor dem Worst Case.

21.02.2024

Phishing der Zukunft: Vishing (voice phishing) mit künstlicher Intelligenz

08.02.2024

Cybertrends 2024: Der große Rückblick und Ausblick auf die IT-Sicherheit

06.02.2024

IT nach der Risikoanalyse: Systematische Absicherung vor Cyberangriffen

22.01.2024

Ransomware-Angriff: Wie Sie den Schaden schnell minimieren

11.01.2024

Mitarbeiter mit Phishing-Tests schulen: Lernen durch Simulation und Training

10.01.2024

Typische Fehler in der IT-Sicherheit #1 Zwei-Faktor-Authentifizierung (2FA)

08.01.2024

Test: Ist Ihr Unternehmen von NIS 2 betroffen?

02.01.2024

Ransomware-Angriff: Soll man das Lösegeld bezahlen?

08.12.2023

Trufflepig unterstützt Projekt für KI-gestützte Cybersicherheit (CAIDAN)

17.11.2023

Ransomware-Angriff: Sollten Sie bezahlen?

15.11.2023

Wie bei einer Organisation im Bildungswesen aus einer kleinen Phishing E-Mail ein Ransomware-Angriff wurde #Fallbericht-1

08.11.2023

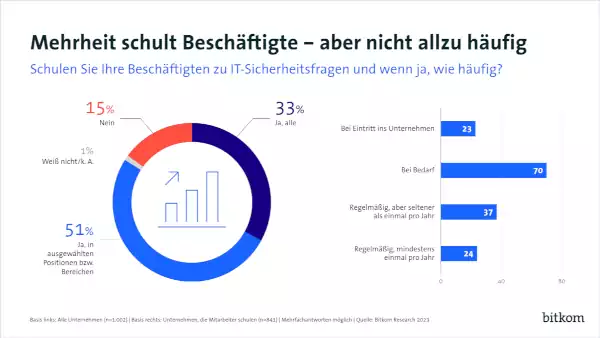

Bitkom-Studie: Fehlende IT-Schulung in Unternehmen

07.11.2023

Datendiebstahl durch Mitarbeiter: Wie IT-Forensik Beweise sichert und Täter überführt.

07.11.2023

Incident Response: Was tun bei einem Hackerangriff?

27.10.2023

Incident-Response-Plan: So bereiten Sie sich effektiv auf Cyberangriffe vor

25.10.2023

Ransomware-Kosten im Überblick: Was kostet ein Angriff wirklich?

25.10.2023

Was Ransomware-Attacken wirklich kosten: Eine Kostenanalyse

25.10.2023

Cyberversicherung: Das sollten Unternehmen wissen – Risikoabsicherung und Prävention

20.10.2023

Was tun nach einem Hackerangriff? Soforthilfe, Incident Response und Notfallplan

13.10.2023

Unternehmerhaftung bei Hackerangriffen vermeiden

09.10.2023

IT nach der Risikoanalyse systematisch vor Cyberangriffen schützen

06.10.2023

Hackerangriffe erkennen und richtig reagieren im Unternehmen

18.09.2023

LockBit Ransomware: Was Unternehmen zwingend darüber wissen müssen (Video-Analyse)

18.09.2023

Phishing: Die wichtigsten Infos, um E-Mail-Angriffe zu erkennen und zu vermeiden

13.09.2023

Ransomware-Angriff: Wie Sie den Schaden schnell minimieren

12.09.2023

So schützt Trufflepig KMUs vor IT-Angriffen

08.09.2023

Mit diesen Angriffen müssen IT-Verantwortliche in KMU 2025 rechnen

06.09.2023

Cyberangriff: Was IT-Verantwortliche jetzt tun müssen

04.09.2023

Typische IT-Schwachstellen in KMUs: Ein Leitfaden zur Sicherheitsprüfung

01.09.2023

Die 5 häufigsten Hackerangriffe 2023 auf Unternehmen: Aktuelle Insights und Schutzmaßnahmen

31.08.2023

Wie gut sind KMU gegen Hackerangriffe geschützt?

30.08.2023

So können IT-Verantwortliche Hackerangriffe vermeiden

28.08.2023

Cyber-Risikoanalyse in wenigen Wochen umsetzen

25.08.2023

Insolvenz durch Cyberangriff verhindern: So schützen Sie Ihr Unternehmen.

25.08.2023

So entwickelt sich die Hacker-Szene 2023

25.08.2023

Ransomware: Alles, was Unternehmen jetzt wissen müssen

18.08.2023

So reagiert Trufflepig bei Hackerangriffen: Incident Response Management

16.08.2023

Cybersicherheit im öffentlichen Dienst: Penetrationstest beim KUS Pfaffenhofen

31.07.2023

IT-Forensik Teil 2: Digitale Spuren sicher und gerichtsfest sichern

14.07.2023

IT-Forensik: Was Schweizer Unternehmen unbedingt wissen sollten

12.07.2023

So schützen sich Unternehmen vor Cyberangriffen

12.07.2023

So schützen sich Unternehmen vor Hackerangriffen

11.07.2023

Phishing Awareness: Mitarbeiter gezielt schulen – Ihr Unternehmen vor Cyberangriffen schützen

05.07.2023

1x pro Monat wertvolle Informationen zum Thema „IT-Sicherheit“ per Newsletter